网络安全日志保留6个月?可能要三年。

做过等保测评都知道,等保的细化要求是一年比一年要严格。从1.0到2.0,测评项目细化了很多。

就如读者们都耳熟能详的日志留存6个月的法律义务,在测评项目中已经演化为不仅要保留6个月,还要能随时查阅、结构化查阅。

而刚刚(也就是2024年9月30日)发布的,将于2025年1月1日实施的《网络数据安全管理条例》[1],已经隐含把符合相应前提下的日志留存的时长要求,扩展到了:

3年。

笔者:国际认证信息系统审计师、软考系统分析师、软件工程硕士

先回顾笔者之前写了一些关于自主打造一套日志收集系统的文章,比如:

网络安全日志收集甲方基础实践、网络安全之深度配置Linux系统日志审计、如何把Windows的事件日志收集到Syslog日志服务器?

诚然,自建日志收集系统并不是每个企业组织都有实施能力的,这个自建过程的目的是为了加深对日志收集和留存整个过程具体实践的理解。

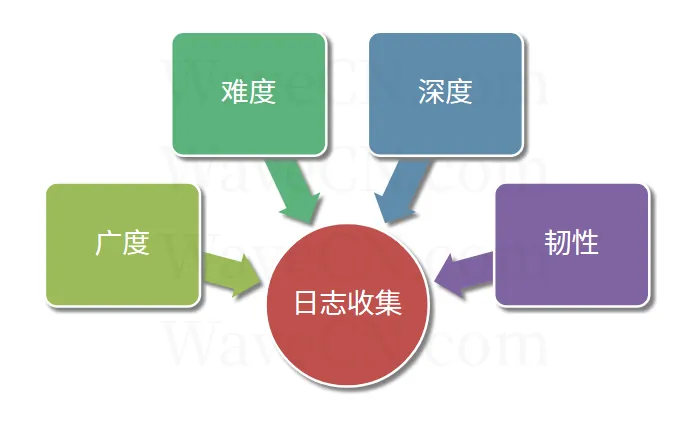

实践日志收集过程的重点就在于两个关键:能否无遗漏全覆盖地收集日志,以及日志要妥善保留足够的时长。前者是广度和难度,后者是深度和韧性。

回到本文标题上来。

认真学习《网络数据安全管理条例》,其中的第十二条,内容如下:

| 第十二条 网络数据处理者向其他网络数据处理者提供、委托处理个人信息和重要数据的,应当通过合同等与网络数据接收方约定处理目的、方式、范围以及安全保护义务等,并对网络数据接收方履行义务的情况进行监督。向其他网络数据处理者提供、委托处理个人信息和重要数据的处理情况记录,应当至少保存3年。 |

?必须注意到条文的最后一句:

向其他网络数据处理者提供、委托处理个人信息和重要数据的处理情况记录,应当至少保存3年。

如果只是简单地解读条文,很容易收窄理解范围,认为第十二条仅适用于:

1)仅面向个人信息和重要数据

2)仅面向实体之间的信息和数据传递

3)仅面向“处理情况记录”本身

笔者观点是,网络安全工作最忌的就是把工作要求简单化和片面化。更多的时候需要用从结果倒推过程的方式,明晰具体的工作要求,这样才能在合理的广度和深度内有效地执行工作内容,实现履职尽责。

如果读者对第十二条是基于笔者上面概括的三条越收越窄的错误理解,那么很大概率就会得出自己啥都不需要干的结论。

网络安全日志的作用概括起来是事中告警和事后追溯。基于“小概率必发生”的工作实质,实际重点在于事后追溯。

所以网络安全甲方人员,履职尽责最基础的一条就是日志合规和妥善留存,使得事后能追溯。

《网络数据安全管理条例》第十二条对处理情况记录要求保存三年,不能仅从“处理情况记录”这个词本身去界定范围,还需要考虑对处理情况记录的相关支撑。

因为只要发生需要事后追溯的情况,就必然需要基于现有的处理情况记录,寻求在记录时间范围内更多的其他记录,甚至不限于日志记录,提高事后追溯的广度和深度。

那么,如果处理情况记录保存了3年,但其他记录只保留了最低要求的6个月,这支撑作用就大打折扣,还可能无法支撑完成事后追溯。

此时就难以理直气壮地说自己已经做到履职尽责了。

还有一个关键点:

处理情况记录,并不仅仅是甲方要保留三年,乙方也就是受托处理方,同样需要保留三年,这样才能两边对证。

因此签合同时就务必不能遗漏了对乙方要求合规做好日志留存,并通过合同确定甲方对乙方的监督权等相应的条款。

最后,笔者估计,网络安全合规方面,对日志留存的要求有可能会进一步提高和具体化。

除了日志留存时长增加之外,被等保测评的甲方有没有进行日志审计、审计报告、审计后整改等等都有可能成为合规和测评要求。

所以,日志收集和留存这项合规义务,随着《网络数据安全管理条例》的生效,必然需要各位网络和数据安全相关职责人员在已经实施的等级保护工作的基础上,再进一步提高广度和深度。

并不是简单地买多几个硬盘就完成任务的。

最后是一点发散:

日志离线存储或会成为刚需。由此,或利好存储和备份产品厂商,以及其供应链。

注:题头图用豆包生成。经过一段时间尝试发现,豆包输出不了指定某个漫画家的风格,对景物前后关系没有理解。插图用 LibreOffice Impress 生成。

参考引用:

[1] 国令第790号 网络数据安全管理条例

https://www.gov.cn/zhengce/zhengceku/202409/content_6977767.htm

本站微信订阅号:

本页网址二维码: